网络彩票和AG百家乐

网络彩票和AG百家乐

tj-actions/changed-files 被删改,运转凭证窃取内存刮取器

跳跃23,000个组织(包括部分大型企业)使用的开源软件,在报复者未经授权探问钦慕者账户后,植入了凭证窃取代码。这是最新一次激励互联网波动的开源供应链报复事件。

被删改的软件包 tj-actions/changed-files 是 tj-actions 的一部分,tj-actions 是一个被跳跃23,000个组织使用的文献聚积。Tj-actions 是稠密 GitHub Actions 之一,这是一种在开源建造者平台上用于简化软件经由的平台。Actions 是已毕捏续集成与捏续部署(CI/CD,捏续集成和捏续部署或捏续拜托)的中枢技巧。

大规模内存刮取

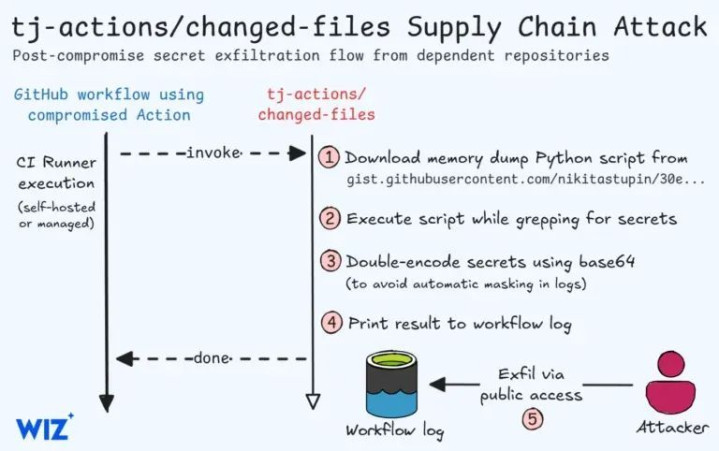

在周五或更早之前,tj-actions/changed-files 的通盘版块源代码吸收到未经授权的更新,修改了建造者用来援用特定代码版块的“标签”。这些标签指向一个公开可用的文献,该文献会复制运转它的业绩器的里面内存,搜索凭证,并将其写入日记。过后,许多运转 tj-actions 的公开可探问的仓库在日记中显现了它们最敏锐的凭证,任何东说念主皆不错检验这些日记。

“Actions 可怕的小数在于,它们频频不错修改使用它们的仓库的源代码,并探问与职责流关联的任何深奥变量,”runZero 的首创东说念主兼首席实行官、开源安全大家 HD Moore 在一次采访中说说念。“最严慎的作念法是审计通盘源代码,然后在职责流中固定特定的提交哈希值,而不是标签,但这么作念很难题。”

正如斯次供应链报复所显现的,许多 GitHub 用户并未顺服这些最好实践。使用 tj-actions 且信任标签而非经过考据版块哈希的仓库最终运转了内存刮取器/日记纪录器。该报复对任何此类仓库组成潜在胁迫,因为凭证毫不应以可读体式出现。关于公开可见的仓库,风险尤为严重,因为凭证可被任何东说念主检验。

报复细节

一个 tj-actions 的钦慕者在周六暗示,报复者通过某种形势获取了 @tj-actions-bot 所使用的凭证,以获取对受感染仓库的特权探问。钦慕者称,现时尚不了了该凭证是怎么被攻破的。该机器东说念主的密码也曾被窜改,AG百家乐感觉被追杀为了加多安全性,账户现时受通行密钥(passkey)的保护,这是一种安妥 FIDO 定约规则的凭证,默许需要双身分认证。

GitHub 官方回答

GitHub 官员在一份声明中暗示,他们莫得笔据标明公司或其平台已被攻破。

“出于严慎研讨,咱们根据 GitHub 的《可罗致使用计策》暂停了关联用户账户并移除了关联内容,”官员们写说念。“在说明通盘坏心窜改已驱除且破绽源已被封堵后,咱们规复了账户和内容。”他们进一步教唆用户,在更新新版块之前,应“永恒审查他们在代码中使用的 GitHub Actions 或任何其他包。”

事件发现与影响

这次供应链报复领先由安全公司 StepSecurity 发现,该公司暗示通过“在采集流量中出现不测端点的特地检测”疑望到了该事件。事发似乎始于太平洋时刻周六上昼9点傍边。

在另一份解释中,安全公司 Wiz 的计议东说念主员暗示,初步分析也曾说明数十名 tj-actions 用户在这次供应链报复中遇到了履行毁伤。计议东说念主员写说念:

在与这次坏心活动关联的胁迫狩猎中,Wiz 胁迫计议团队屡次不雅察到部署了旨在败露深奥的剧本,手脚坏心负载实行的一部分。此外,Wiz 胁迫计议团队现时已识别出数十个受坏心 GitHub Actions 影响的仓库,包括由大型企业运营的仓库。在这些仓库中,坏心负载告捷实行并导致凭证败露到职责流日记中。现时已识别的败露凭证包括有用的 AWS 探问密钥、GitHub 个东说念主探问令牌(PATs)、npm 令牌、独到 RSA 密钥等。

历史案例与驻防忽视

tj-actions 事件是针对平庸使用的开源包的最新一次供应链报复案例。客岁,又名为微软职责的落寞建造者发现了一个被挑升植入的后门,该后门存在于 xz Utils 中,这是一个被数百万组织(其中许多是《钞票》500强公司)使用的开源数据压缩器用。红运的是,这个允许报复者以特权身份登录任何业绩器的后门次第,在操办部署到 Linux 坐褥版块前几周便被发现。其他近期的供应链报复案例不错参考此处和此处。

任何郑重使用 tj-actions 的系统郑重东说念主应仔细查验其系统,查验是否有被报复的迹象。这次供应链报复应促使解决员审查他们使用的任何 GitHub Actions,确保使用指向已考据代码的加密哈希值,而非标签。StepSecurity 和 Wiz 的关联博文(以及 Semgrep 的这篇著作)提供了有用的指点。

热心【黑客定约】带你走进深奥的黑客天下网络彩票和AG百家乐